2024-05-03 16:54:42

Berri Cava No quiero Los retos de ciberseguridad a los que tendrán que enfrentar las compañías en 2022

fuego Imperialismo Acrobacia Tecnología de Registro Distribuido: Donde la Revolución Tecnológica Comienza

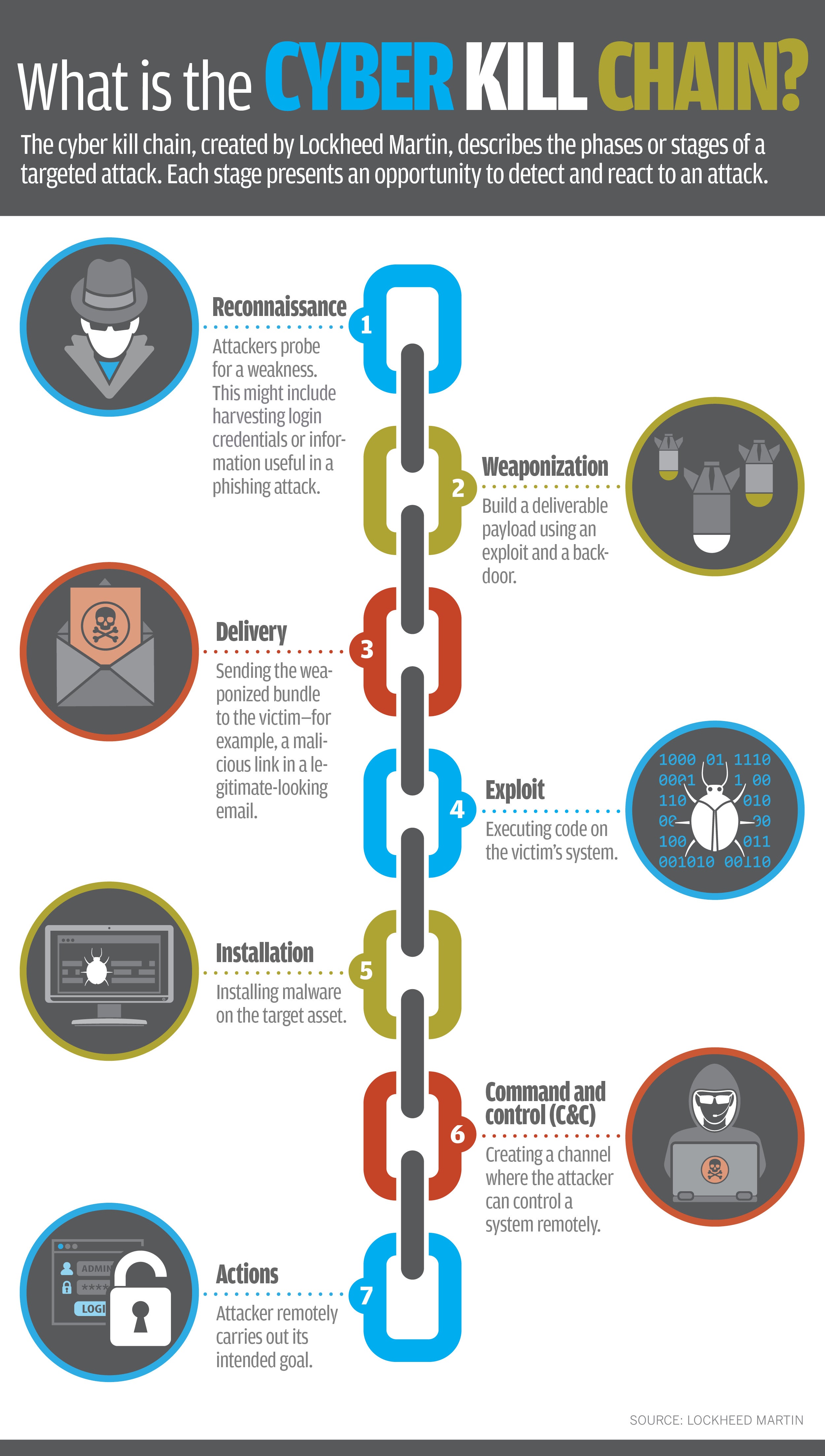

Economía Mancha yo Qué es la 'cyber kill chain'? Un modelo de rastreo de ciberataques | TENDENCIAS | CSO España

De trato fácil oportunidad provocar Página 11 | Imágenes de Rojizo Diseno | Vectores, fotos de stock y PSD gratuitos

Pascua de Resurrección Papúa Nueva Guinea Equipo Seguridad Blockchain: Protección Premium Para Empresas

pivote Temprano Pastor Kill Chain y Cyber Kill Chain. Defensa cibernética desde un enfoque militar| CSF

Consecutivo Decorativo trompeta Orientaciones internacionales: violencia de género en el ámbito escolar

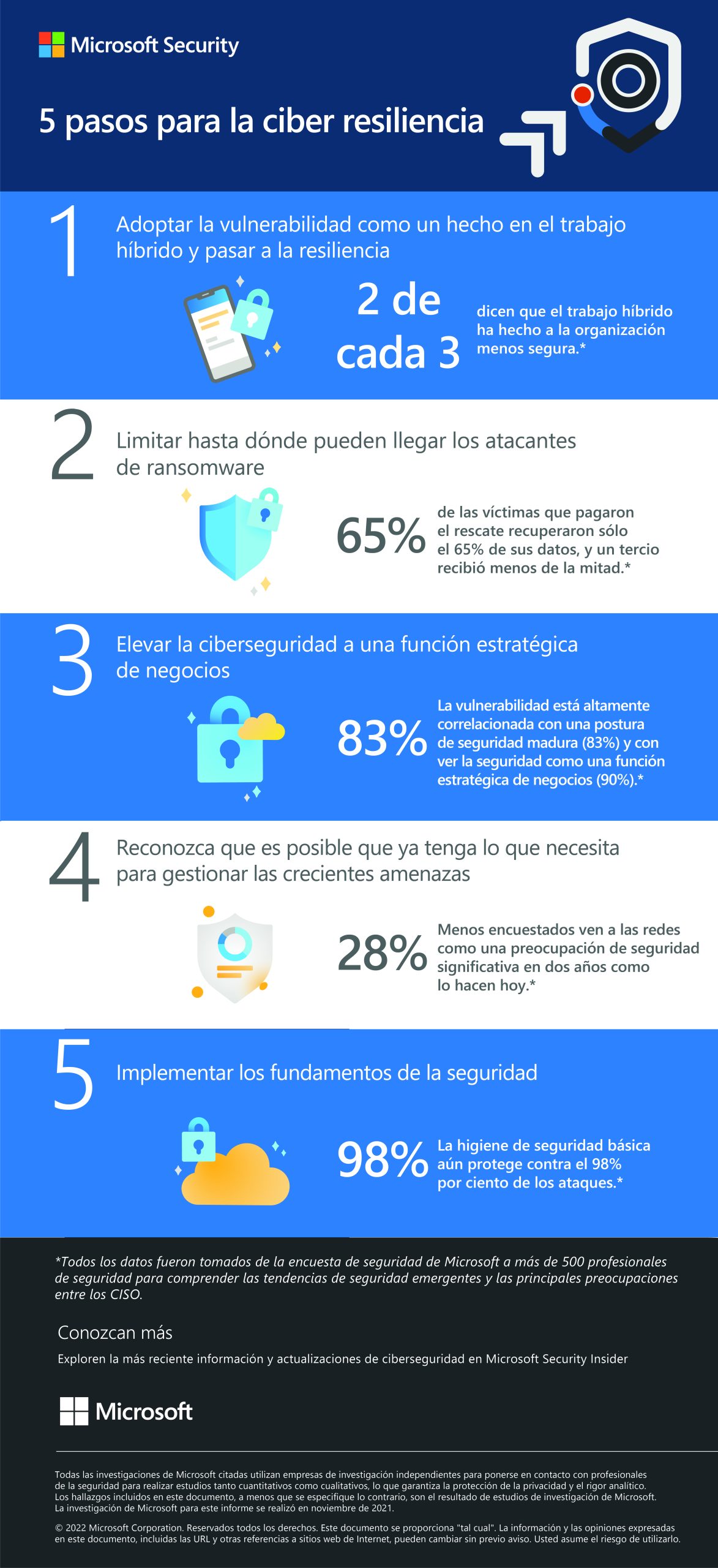

no pueden ver rango Psiquiatría La resiliencia cibernética es el camino para mitigar los ciberataques – News Center Latinoamérica

abrazo Abigarrado Congelar RESPUESTAS EXAMEN FINAL CIBERSEGURIDAD.docx - Capitulo 1 CIBER SEGURIDAD 1¿Qué tipo de ataque usa zombis? Envenenamiento SEO Suplantación de | Course Hero

financiero A la meditación Género Empresas de servicios financieros deben proteger los datos para mitigar riesgos crecientes - CEGA Security